Nous avons eu un problème intéressant au travail récemment, la solution étant un peu complexe, j'ai décidé d'écrire à ce sujet ici. Comme le titre l’indique, nous parlons aujourd’hui de réseaux sans fil, d’authentification et de Mac OS X. Ce sera amusant, croyez-moi 🙂

Quelques conditions préalables: Nous utilisons EAP-TLS comme protocole d’authentification pour le WiFi et SCEP pour l’inscription de certificats. J’ai déjà écrit sur SCEP dans un contexte différent. Nous utilisons également l'utilitaire de configuration iPhone pour déployer des configurations sur des périphériques, nous en parlerons plus tard.

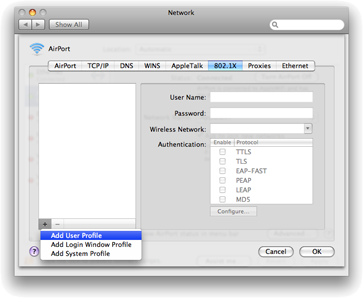

Nous joignons nos MAC au domaine Active Directory et souhaitons que nos utilisateurs puissent se connecter à l'aide de leurs informations d'identification de domaine. Bien sûr, vous avez besoin d’une sorte de connectivité à l’AD pour vous connecter. Auparavant, nous configurions les réseaux sans fil en tant que «profil système» dans OS X. Malheureusement, cette interface graphique a disparu dans les versions plus récentes de ce système d'exploitation.

Ceci est une capture d'écran de 10.5, assez simple. En essayant de configurer la même chose sous 10.8, nous nous sommes rendu compte que cette petite option avait disparu. Tous les réseaux Wi-Fi seraient démarrés APRÈS la connexion utilisée, aucune connexion AD n’était possible. Oops.

Après nous être gratifiés la tête pendant un moment, nous avons trouvé une solution de contournement autre que l’installation de Windows;)

L'Utilitaire de configuration iPhone est utilisé depuis la nécessité de connecter des périphériques iOS au réseau sans fil. Il peut être utilisé pour créer des fichiers de configuration pouvant être déployés sur des périphériques iOS. Depuis quelque temps, il est également possible de déployer ces mêmes fichiers de configuration sur OS X. S'agissant de simples fichiers XML, nous les avons examinés de plus près. Avec l’aide de Google, nous avons découvert que nous pouvions changer la charge utile Wi-Fi pour qu’elle soit un «profil système» au lieu d’un «profil utilisateur», et donc être lancée AVANT la connexion de l’utilisateur.

La première chose à faire est donc de créer un profil de configuration à l'aide de l'utilitaire de configuration iPhone.

MIIDYzCCAkugAwIBAgIQL1CM7d + PQrhAgO7UcdHbyDANBgkqhkiG

…

bnBODc20wZMRDAhWuA ==

Désormais, si nous copions ce fichier sur la machine MAC OS X, nous pouvons importer la configuration sans fil et ce sera un profil système. Phew.

(Dans ce cas, nous avons besoin d'une sorte de connectivité pour pouvoir nous inscrire à un certificat via SCEP, par exemple via un réseau local ou un réseau Wi-Fi d'invité ouvert.)

Il serait peut-être judicieux de comprendre ce qui se passe si EAP-TLS et SCEP sont nouveaux, mais la même idée subsiste pour un protocole d’authentification par nom d’utilisateur / mot de passe ou même par clé pré-partagée. Le problème reste le même, les profils utilisateur Wi-Fi sont démarrés après la connexion de l'utilisateur, ce qui rend les connexions Active Directory impossibles. Nous ne pourrions pas trouver de solution pour changer ce comportement sans l'utilitaire de configuration iPhone.

Serait heureux d'entendre parler d'autres expériences avec ce genre de choses.

Un merci spécial à mon pote @eduriz 🙂

à M

Ce message a été migré de notre blog précédent basé sur BlogEngine.NET.

Commentaires

Laisser un commentaire